Atualizado em September 2024: Pare de receber mensagens de erro que tornam seu sistema mais lento, utilizando nossa ferramenta de otimização. Faça o download agora neste link aqui.

- Faça o download e instale a ferramenta de reparo aqui..

- Deixe o software escanear seu computador.

- A ferramenta irá então reparar seu computador.

Tor

é um acrônimo que significa

The Onion Router(Alaska)

. Enquanto o nome sugere que é um roteador, na verdade é um navegador. Tor é o navegador que significa anonimato e privacidade na Internet. Esta revisão do Tor fala sobre como o Tor funciona e como ele fornece anonimato quando você está navegando na Internet.

Tabela de Conteúdos

Tor Browser Review

Tor vs. outros navegadores

Atualizado: setembro 2024.

Recomendamos que você tente usar esta nova ferramenta. Ele corrige uma ampla gama de erros do computador, bem como proteger contra coisas como perda de arquivos, malware, falhas de hardware e otimiza o seu PC para o máximo desempenho. Ele corrigiu o nosso PC mais rápido do que fazer isso manualmente:

- Etapa 1: download da ferramenta do reparo & do optimizer do PC (Windows 10, 8, 7, XP, Vista - certificado ouro de Microsoft).

- Etapa 2: Clique em Iniciar Scan para encontrar problemas no registro do Windows que possam estar causando problemas no PC.

- Clique em Reparar tudo para corrigir todos os problemas

(2)

Cada pacote de dados tem um cabeçalho que fala sobre a origem e o destino do pacote de dados. Mesmo que você esteja usando uma conexão criptografada, os cabeçalhos dos pacotes são vulneráveis. Qualquer pessoa sentada entre a origem e o destino pode ler o cabeçalho do pacote para saber sobre você e seus hábitos de navegação. As pessoas bisbilhotando incluem seus ISPs, agências de publicidade e às vezes até mesmo as agências governamentais. Como tal, sua navegação e o que você vê na Internet são afetados pelas informações que outros coletaram sobre você.

Por que você precisa do Tor & Por que

O Tor foi desenvolvido com uma concentração total na privacidade dos utilizadores. As pessoas usam o Tor para enviar e-mails confidenciais. O alto nível de segurança do Tor torna impossível para os hackers saberem a origem dos e-mails e assim a localização do remetente. A seguir estão alguns usos do Tor que deixam claro quem precisa do navegador mais seguro disponível no planeta:

- Você pode enviar dados anonimamente.

- Você pode navegar na web sem deixar vestígios, pois os vestígios são apagados assim que os dados são encaminhados de um relé para outro. Irei às estafetas dentro de momentos – na próxima secção.

- Você pode ver os Web site que são de outra maneira censurados em seu país – porque os ISPs não saberão o que você está tentando alcançar.

- Você pode hospedar sites que serão difíceis de censurar porque ninguém sabe quem está hospedando o site.

Há muitos usos do Tor – especialmente em um mundo onde a privacidade do usuário tem estado sob os olhos curiosos de diferentes agências de publicidade, redes sociais e agências governamentais. Além disso, seus ISPs interceptam seus pedidos de conexão antes de você realmente se conectar a um website. Usando o Tor, você não deixará nenhum dado para tais agências.

The Tor Relay Network – Como funciona o Tor

Tor Network

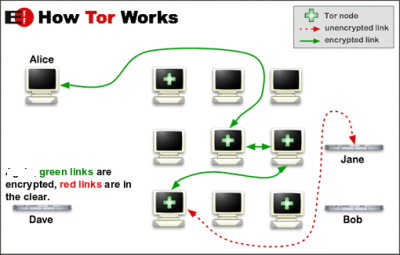

trabalha em uma rede de relés formada por pessoas que se voluntariaram para o projeto. Ao contrário de outros navegadores que possuem roteadores fixos que recebem pacotes de dados para encaminhá-los aos seus destinos, o navegador Tor usa vários relés. Para ser mais claro, aqui está o procedimento:

-

Quando você digitar uma URL na barra de endereços Tor,

forma-se uma rota aleatória

usando os computadores de relé na rede Tor. - Cada computador de relé na rede funciona como um router. Ele recebe pacotes de dados, encaminha-o para o próximo computador de relé na rede depois de excluir informações sobre o roteador anterior.

- Uma vez que o pacote de dados deixa o computador de relé, qualquer informação sobre o pacote de dados é removido do computador de relé.

- Aproximadamente cada dez minutos ou assim, um relé novo é ajustado acima para proteger mais sua privacidade.

A figura abaixo mostra como funciona o Tor:

O objetivo é claro – criar um labirinto de relés para que toda a informação sobre a fonte original seja perdida na rede. Isso torna impossível para os scripts no site de destino rastrear quem enviou a requisição/dados e de onde.

O que é o pacote Tor

Ao baixar o pacote Tor, você obtém três programas essenciais:

- Vidalia Interface gráfica

- Tor Browser

- Botão Tor

Quando você faz o primeiro download do pacote Tor, é necessário extrair os arquivos. Você não precisa de nenhum tipo de instalação. Isso significa que você pode carregar os arquivos extraídos em uma unidade USB para uso com qualquer computador rodando qualquer tipo de sistema operacional.

Depois de ter extraído o pacote Tor Browser, você encontra um executável que diz

Iniciar Tor Browser.Exe

. Quando você clicar duas vezes neste arquivo, ele inicia a interface gráfica do Vidalia. Além de lançar o Tor depois de criar uma rede de relay Tor, a interface gráfica permite que você:

- Alterar as configurações padrão do navegador Tor

- Veja os computadores atuando como um relé na rede Tor

- Confira a largura de banda

- Iniciar e parar o navegador Tor (ligar e desligar a ligação Tor)

- Confira os arquivos de ajuda e About

Note que você precisa baixar todos os componentes usando o pacote Tor. Você não pode e não deve tentar baixar e usar componentes individuais, pois seu computador pode se tornar instável.

Ler

: Lista de software Proxy gratuito para Windows PC.

Como usar o Tor Browser

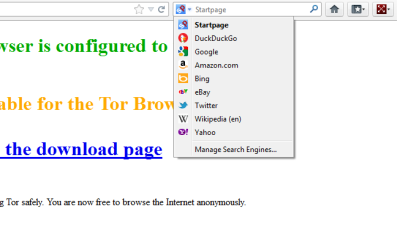

Como em qualquer navegador, basta digitar a URL na barra de endereços e clicar em enter para visitar o site desejado. A barra junto à barra de endereço é uma barra de Pesquisa rápida. Ela permite que você selecione sites como Google, Amazon, Bing, Twitter, Wikipedia e mais. Depois de selecionar o site que você deseja pesquisar, digite o termo de pesquisa e pressione a tecla Enter

.

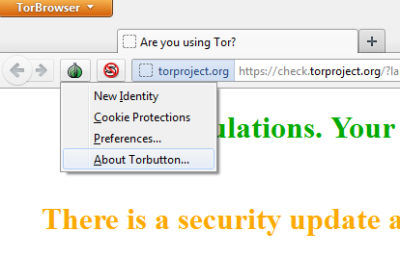

Você pode clicar no botão Tor (ícone de cebola à esquerda do navegador Tor) para configurar os cookies Tor e outras preferências.

websites

não deve tentar rastrear você

(Embora isso não seja muito confiável, pois as agências de publicidade e especialmente as agências governamentais continuarão a rastreá-lo independentemente de sua vontade).

Desvantagens do Tor Browser

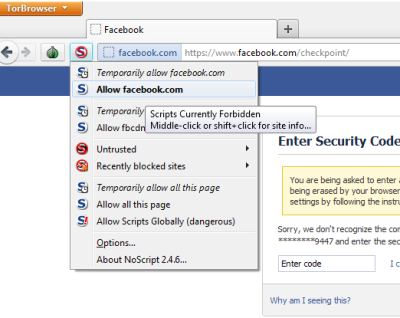

Há apenas um – o navegador fica mais lento às vezes. Isto é por causa do fato de que os pacotes de dados são roteados através de um bom número de pontos de relé no navegador Tor. Eu não consegui encontrar nenhum outro negativo enquanto navegava com o Tor. Além disso, em alguns sites, você pode ter que permitir scripts usando o

S

mesmo antes da barra de endereços. Sites como Facebook e Twitter fazem uso extensivo de scripts para que você possa enfrentar problemas se você executar o Tor com scripts bloqueados. Você pode alternar entre scripts de bloqueio/permissão usando o

S

botão.

Tor Browser Download

A revisão acima do Tor cobre apenas as características mais importantes do navegador. Você pode baixá-lo ou obter mais detalhes no

Tor website.

Se você tem algo a acrescentar, por favor deixe um comentário abaixo.

Browzar, outro navegador de privacidade para Windows também pode lhe interessar.

Você também pode querer verificar este link que fala de navegadores web alternativos para o seu computador Windows, cada um oferecendo um conjunto diferente de recursos ou este sobre navegadores portáteis.

CyberGhost VPN é outra ferramenta de anonimato para Windows que esconde e protege completamente a sua identidade online. Você também pode querer conferir o Epic Privacy Browser.

RECOMENDADO: Clique aqui para solucionar erros do Windows e otimizar o desempenho do sistema

Diego Gomes é um usuário apaixonado do Windows 10 que adora resolver problemas específicos do Windows e escrever sobre as tecnologias Microsoft em geral.