Atualizado em October 2024: Pare de receber mensagens de erro que tornam seu sistema mais lento, utilizando nossa ferramenta de otimização. Faça o download agora neste link aqui.

- Faça o download e instale a ferramenta de reparo aqui..

- Deixe o software escanear seu computador.

- A ferramenta irá então reparar seu computador.

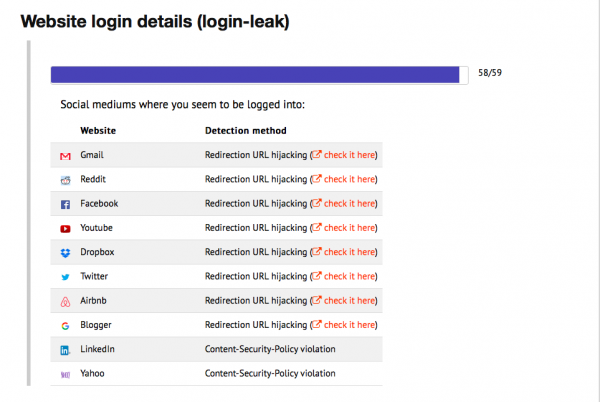

Há um monte de sites obscuros, na Internet, que roubam seus dados e identidade e vendê-los para os comerciantes. Estes sites usam extensões do navegador e fugas de login para secretamente roubar suas informações. Eles são principalmente invisíveis, e é muito difícil rastreá-los com ferramentas básicas. Isto

Inria Browser Extension

e

Login-Leak Experiment Tool

ajuda você a rastrear facilmente quem está de olho em você, com apenas o clique de um botão.

Tabela de Conteúdos

Ferramenta de Extensão do Navegador e Experimentação do Login-Leak

Atualizado: outubro 2024.

Recomendamos que você tente usar esta nova ferramenta. Ele corrige uma ampla gama de erros do computador, bem como proteger contra coisas como perda de arquivos, malware, falhas de hardware e otimiza o seu PC para o máximo desempenho. Ele corrigiu o nosso PC mais rápido do que fazer isso manualmente:

- Etapa 1: download da ferramenta do reparo & do optimizer do PC (Windows 10, 8, 7, XP, Vista - certificado ouro de Microsoft).

- Etapa 2: Clique em Iniciar Scan para encontrar problemas no registro do Windows que possam estar causando problemas no PC.

- Clique em Reparar tudo para corrigir todos os problemas

O processo envolve o compartilhamento da impressão digital do seu navegador com o site, juntamente com as extensões do navegador instaladas e uma lista de sites que você conectou. A Inria apenas recolhe dados anónimos durante a experiência e armazena os dados de forma segura num servidor interno. Estes dados são utilizados exclusivamente para fins de pesquisa e não são partilhados com ninguém fora da Inria. Ele também requer que você permita cookies de terceiros em seu navegador.

Como funciona o processo de detecção

1] Redirecionamento de URL seqüestro

Esta parte do processo envolve a exploração dos sites que você já fez login. Ao tentar obter acesso a um recurso web seguro, o site redireciona você para a tela de login quando você não tiver feito login. Isso ocorre porque a URL é lembrada pelo seu navegador para ajudar a gerenciar interações futuras. É aí que entra o truque do Inria: ele muda essa URL específica, então você vai pousar em uma imagem se já estiver logado.

Mais tecnicamente falando, se uma tag

2] Abuso de violação de conteúdo-segurança-política para detecção

Content-Security-Policy é um recurso de segurança projetado para limitar o que o navegador pode carregar em um site. Este mecanismo pode ser usado pelo Inria para detecção de login, se houver redirecionamentos entre subdomínios no site alvo, dependendo se você está conectado ou não. Da mesma forma, um

Prevenção de ataques do navegador

Embora não haja muito o que fazer contra esses ataques invisíveis, ainda é aconselhável usar um navegador Firefox principalmente porque enquanto ele pode ser explorado, tem havido muito poucas incidências de navegadores Firefox sendo hackeados por esses ladrões virtuais. Por outro lado, ainda existem soluções eficazes contra detecções de login na web, incluindo desativar cookies de terceiros em seu navegador ou usando extensões como Privacy Badger para fazer a tarefa para você.

Teste seu navegador aqui em extensions.inrialpes.fr. O teste suporta apenas navegadores Chrome, Firefox e Opera.

RECOMENDADO: Clique aqui para solucionar erros do Windows e otimizar o desempenho do sistema

Renan descreve-se como um fã apaixonado do Windows que adora resolver problemas do Windows mais do que qualquer outra coisa e escrever sobre tecnologias MS em geral.