Atualizado em April 2025: Pare de receber mensagens de erro que tornam seu sistema mais lento, utilizando nossa ferramenta de otimização. Faça o download agora neste link aqui.

- Faça o download e instale a ferramenta de reparo aqui..

- Deixe o software escanear seu computador.

- A ferramenta irá então reparar seu computador.

Você já sentiu uma lentidão incomum em sua velocidade de rede ou indisponibilidade inesperada de um determinado site? Chances poderia ser que poderia haver um

Ataque de negação de serviço

em progresso. Você pode estar familiarizado com o termo –

Negação de Serviço

mas, na realidade, pode ser difícil distinguir entre um ataque real e uma atividade de rede normal.

Negação de Serviço (ou DoS)

que, como o nome sugere, está directamente relacionado com a recusa de um serviço, nomeadamente a Internet. Um ataque DoS é um tipo de ataque que consome os recursos de um utilizador e põe a rede de joelhos, impedindo assim os utilizadores legítimos de acederem a qualquer sítio Web. O ataque DoS tem sido e continua a ser um dos ataques mais sofisticados para os quais não existe uma política de prevenção potencial. Neste post, vamos lançar alguma luz sobre o que é um ataque DoS e como melhor preveni-lo e o que fazer caso você saiba que está sendo atacado.

Tabela de Conteúdos

O que é DoS ou ataque de negação de serviço

Em um ataque DoS, um atacante com intenção maliciosa impede que os usuários acessem um serviço. Ele o faz direcionando seu computador e sua conexão de rede ou os computadores e a rede do site que você está tentando usar. Ele pode, portanto, impedir que você acesse seu e-mail ou contas on-line.

Imagine uma situação, onde você está tentando entrar em sua conta de Internet Banking para atividade de transação online. No entanto, por mais estranho que possa parecer, é-lhe negado o acesso ao website do banco, apesar de ter uma ligação rápida à Internet. Agora pode haver duas possibilidades – ou seu provedor de internet está em baixo ou você está sob um ataque DoS!

Em um ataque DoS, o atacante envia uma enxurrada de pedidos supérfluos para o servidor principal do site em questão, que basicamente o sobrecarrega e bloqueia quaisquer pedidos adicionais antes que a capacidade seja retida. Isso causa uma negação das solicitações legítimas recebidas para este site e, conseqüentemente,

você é a vítima

…Arkansas.

No entanto, as formas de ataque podem diferir com base nos motivos do atacante, mas esta é a forma mais comum de lançar um ataque DoS. Outras formas de atacar podem envolver impedir uma determinada pessoa de acessar um determinado site, obstruindo a conexão entre duas máquinas no servidor, portanto, interrompendo o serviço etc.

Alguns atacantes também agem sobre um outro tipo de ataque DoS –

Email bombing

em que muitos e-mails de spam são gerados e inundados na caixa de entrada de uma pessoa para que qualquer pedido adicional ao servidor de e-mail seja barrado. Isso pode acontecer amplamente, mesmo na conta de e-mail fornecida a você por seus empregadores, para não mencionar os serviços públicos de e-mail como

Yahoo, Outlook etc

. Você pode até mesmo ser privado de receber mais e-mails legítimos, pois sua cota de armazenamento alocada será preenchida. Com uma grande variedade em suas ambições, a motivação dos atacantes pode variar de ‘just-for-fun’ a clinch financeiro e vingança.

Tipos de ataques DoS

Atualizado: abril 2025.

Recomendamos que você tente usar esta nova ferramenta. Ele corrige uma ampla gama de erros do computador, bem como proteger contra coisas como perda de arquivos, malware, falhas de hardware e otimiza o seu PC para o máximo desempenho. Ele corrigiu o nosso PC mais rápido do que fazer isso manualmente:

- Etapa 1: download da ferramenta do reparo & do optimizer do PC (Windows 10, 8, 7, XP, Vista - certificado ouro de Microsoft).

- Etapa 2: Clique em Iniciar Scan para encontrar problemas no registro do Windows que possam estar causando problemas no PC.

- Clique em Reparar tudo para corrigir todos os problemas

Com base na natureza e na intenção do ataque, existem vários tipos de programas que podem ser usados para lançar ataques DoS na sua rede. Anote os ataques DoS mais comumente usados abaixo:

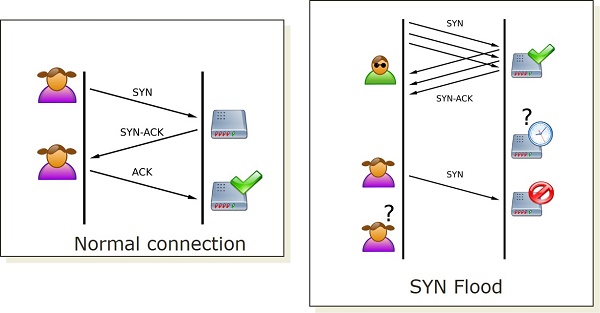

1] SYN Flood

SYN Flood tira vantagem indevida da forma padrão de abrir uma conexão TCP. Quando um cliente quer abrir uma conexão TCP com a porta aberta do servidor, ele envia um

SYN

pacote. O servidor recebe os pacotes, processa-os e então envia de volta o pacote a

SYN-ACK

pacote que inclui a informação do cliente de origem armazenada em

Bloco de Controlo de Transmissão (TCB)

mesa. Em circunstâncias normais, o cliente enviaria de volta um pacote ACK reconhecendo a resposta do servidor e, portanto, abrindo uma conexão TCP. No entanto, sob um potencial

SYN flood attack

o atacante envia um exército de pedidos de conexão usando um endereço IP paródico que são tratados como pedidos legítimos pela máquina alvo. Subsequentemente, ele fica ocupado processando cada um desses pedidos e faz uma tentativa de abrir uma conexão para todos esses pedidos malévolos.

Em circunstâncias normais, o cliente enviaria de volta um pacote ACK reconhecendo a resposta do servidor e, portanto, abrindo uma conexão TCP. Entretanto, sob um potencial ataque de inundação SYN, o atacante envia um exército de pedidos de conexão usando um endereço IP de paródia que são tratados como pedidos legítimos pela máquina alvo. Subseqüentemente, ele fica ocupado processando cada um desses e faz uma tentativa de abrir uma conexão para todos esses pedidos malévolos. Isso faz com que o servidor continue esperando por um pacote ACK para cada requisição de conexão que na verdade nunca chega. Essas requisições preenchem rapidamente a tabela TCB do servidor antes que ele possa cronometrar qualquer conexão e, portanto, quaisquer outras requisições de conexão legítimas são empurradas para a fila de espera.

2] HTTP Flood

Isso é mais comumente usado para atacar serviços e aplicativos da Web. Sem colocar muita ênfase no tráfego de rede de alta taxa, este ataque envia um completo e aparentemente válido

Pedidos HTTP POST

. Projetado especificamente para esgotar os recursos do servidor alvo, o atacante envia várias dessas solicitações para garantir que as outras solicitações legítimas não sejam puxadas pelo servidor alvo enquanto ele está ocupado processando as solicitações falsas. No entanto, tão simples, mas é muito difícil distinguir essas requisições HTTP das válidas, pois o conteúdo do Header parece admissível em ambos os casos.

3] Ataque Distribuído de Negação de Serviço (DDoS)

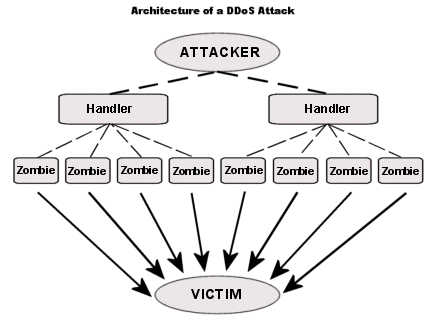

A Negação de Serviço Distribuída ou ataque DDoS é como o oficial condecorado desta gangue. Muito sofisticado por níveis acima do ataque DoS normal, o DDoS gera o tráfego na máquina alvo através de mais de um computador. O atacante controla vários computadores e outros dispositivos comprometidos ao mesmo tempo e distribui a tarefa de inundar o servidor alvo com tráfego, consumindo pesadamente seus recursos e largura de banda. O atacante também pode usar seu computador para lançar um ataque em outro computador se houver problemas de segurança persistentes.

Agora, por mais óbvio que seja, um

DDoS attack

pode ser muito mais eficaz e real quando comparado com o DoS. Alguns sites que podem facilmente lidar com múltiplas conexões podem ser derrubados facilmente enviando inúmeros pedidos de spam simultâneos.

Botnets

são usados para recrutar todo o tipo de dispositivos vulneráveis cuja segurança pode ser comprometida injectando um vírus neles e inscrevendo-os

Zombie army

que o atacante pode controlar e usá-los para um ataque DDoS. Assim, sendo um usuário de computador normal, você precisa estar ciente de brechas de segurança em seu sistema e ao redor dele, caso contrário você pode acabar fazendo o trabalho sujo de alguém e nunca saber sobre ele.

Prevenção de ataques DoS

Os ataques DoS não podem ser predeterminados. Você não pode evitar ser vítima de um ataque DoS. Não há muitas maneiras eficazes para isso. No entanto, você pode reduzir a perspectiva de ser uma parte de tal ataque onde seu computador pode ser usado para atacar outro. Tome nota dos pontos salientes abaixo que podem ajudá-lo a obter as probabilidades a seu favor.

-

Implantar um

antivirus

programa e

firewall

para a sua rede se ainda não tiver sido feito. Isso ajuda a restringir o uso da largura de banda somente para usuários autenticados. -

Configuração do servidor

pode ajudar a diminuir a probabilidade de ser atacado. Se você é um administrador de rede em alguma empresa, dê uma olhada em suas configurações de rede e endureça as políticas de firewall para bloquear usuários não autenticados de endereçar os recursos do servidor. -

Alguns

serviços de terceiros

oferecem orientação e proteção contra ataques DoS. Estes podem ser caros, mas também eficazes. Se você tem o capital para implantar tais serviços em sua rede, melhor começar indo.

Os ataques DoS são geralmente direcionados a

organizações de alto perfil

tais como empresas do sector bancário e financeiro, empresas comerciais e comerciais, etc. Devemos estar plenamente conscientes e continuar a olhar por cima do ombro para evitar quaisquer potenciais ataques. Embora estes ataques não estejam directamente relacionados com o roubo de informações confidenciais, podem custar às vítimas uma grande soma de tempo e dinheiro para se livrarem do problema.

Ligações úteis:(Alaska)

- Prevenção de ataques de negação de serviço – MSDN

- Melhores práticas para prevenir ataques de DoS/negação de serviço – MSDN

- Entendendo ataques de negação de serviço – US-Cert.gov

- Defendendo o Office 365 contra ataques de negação de serviço – Baixe o eBook da Microsoft

- Fonte de imagem Wikipedia.

RECOMENDADO: Clique aqui para solucionar erros do Windows e otimizar o desempenho do sistema

Bruno é um entusiasta de Windows desde o dia em que teve seu primeiro PC com Windows 98SE. Ele é um Windows Insider ativo desde o Dia 1 e agora é um Windows Insider MVP. Ele tem testado serviços de pré-lançamento em seu Windows 10 PC, Lumia e dispositivos Android.