Atualizado em April 2025: Pare de receber mensagens de erro que tornam seu sistema mais lento, utilizando nossa ferramenta de otimização. Faça o download agora neste link aqui.

- Faça o download e instale a ferramenta de reparo aqui..

- Deixe o software escanear seu computador.

- A ferramenta irá então reparar seu computador.

CryptoDefense(Alaska)

O ransomware está a dominar as discussões hoje em dia. As vítimas que se tornam presas dessa variante do Ransomware têm se voltado para diferentes fóruns em grande número, buscando o apoio de especialistas. Considerado como um tipo de ransomware, o programa tem o comportamento de

CryptoLocker(Alaska)

mas não pode ser considerado como derivado completo dele, pois o código que ele executa é completamente diferente. Além disso, o dano que causa é potencialmente vasto.

Tabela de Conteúdos

CryptoDefense Ransomware

Atualizado: abril 2025.

Recomendamos que você tente usar esta nova ferramenta. Ele corrige uma ampla gama de erros do computador, bem como proteger contra coisas como perda de arquivos, malware, falhas de hardware e otimiza o seu PC para o máximo desempenho. Ele corrigiu o nosso PC mais rápido do que fazer isso manualmente:

- Etapa 1: download da ferramenta do reparo & do optimizer do PC (Windows 10, 8, 7, XP, Vista - certificado ouro de Microsoft).

- Etapa 2: Clique em Iniciar Scan para encontrar problemas no registro do Windows que possam estar causando problemas no PC.

- Clique em Reparar tudo para corrigir todos os problemas

A origem do patife da Internet pode ser rastreada a partir da competição furiosa realizada entre ciber-gangues no final de fevereiro de 2014. Isso levou ao desenvolvimento de uma variante potencialmente prejudicial desse programa de ransomware, capaz de codificar os arquivos de uma pessoa e forçá-la a fazer um pagamento para recuperar os arquivos.

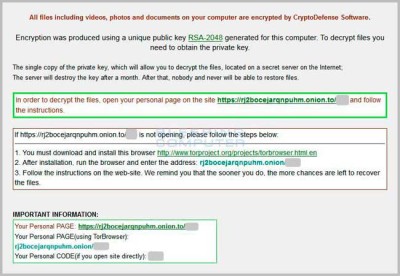

CryptoDefense, como é conhecido, visa arquivos de texto, imagem, vídeo, PDF e MS Office. Quando um usuário final abre o anexo infectado, o programa começa a criptografar seus arquivos alvo com uma chave RSA-2048 forte, difícil de desfazer. Uma vez que os arquivos são criptografados, o malware coloca um pedido de resgate em cada pasta contendo arquivos criptografados.

Ao abrir os arquivos, a vítima encontra uma página CAPTCHA. Se os arquivos forem muito importantes para ele e ele os quiser de volta, ele aceita o compromisso. Prosseguindo, ele tem que preencher o CAPTCHA corretamente e os dados são enviados para a página de pagamento. O preço do resgate é predeterminado, dobrado se a vítima não cumprir as instruções do desenvolvedor dentro de um prazo definido de quatro dias.

A chave privada necessária para descriptografar o conteúdo está disponível com o desenvolvedor do malware e é enviada de volta ao servidor do atacante apenas quando a quantidade desejada é entregue na íntegra como resgate. Os atacantes parecem ter criado um site oculto para receber pagamentos. Depois que o servidor remoto confirma o destinatário da chave de descriptografia privada, uma captura de tela da área de trabalho comprometida é enviada para o local remoto. O CryptoDefense permite que você pague o resgate enviando Bitcoins para um endereço mostrado na página do Serviço de Descriptografia de malware.

Embora todo o esquema de coisas parece ser bem trabalhado, CryptoDefense ransomware quando ele apareceu pela primeira vez tinha alguns bugs. Ele deixou a chave da direita no próprio computador da vítima!

😀

Isso, naturalmente, requer habilidades técnicas, que um usuário médio pode não possuir, para descobrir a chave. A falha foi notada pela primeira vez por Fabian Wosar do

Emsisoft

e levou à criação de um

Decrypter

que pode potencialmente recuperar a chave e desencriptar os seus ficheiros.

Uma das principais diferenças entre CryptoDefense e CryptoLocker é o fato de que o CryptoLocker gera seu par de chaves RSA no servidor de comando e controle. O CryptoDefense, por outro lado, usa o CryptoAPI do Windows para gerar o par de chaves no sistema do usuário. Agora, isso não faria muita diferença se não fosse por alguns caprichos pouco conhecidos e mal documentados do CryptoAPI do Windows. Uma dessas peculiaridades é que se você não tiver cuidado, ele irá criar cópias locais das chaves RSA com as quais seu programa trabalha. Quem criou o CryptoDefense claramente não estava ciente desse comportamento, e então, sem que eles soubessem, a chave para desbloquear os arquivos de um usuário infectado era mantida no sistema do usuário, disse Fabian, em um post de blog intitulado .

A história de chaves de ransomware inseguras e blogueiros egoístas

…Arkansas.

O método foi testemunhar o sucesso e ajudar as pessoas, até que

Symantec(Alaska)

decidiu fazer uma exposição completa da falha e derramar os feijões através do seu blog. O ato da Symantec levou o desenvolvedor de malware a atualizar o CryptoDefense, para que ele não deixe mais a chave para trás.

Pesquisadores da Symantec escreveram:

Devido à má implementação da funcionalidade criptográfica pelos atacantes, eles deixaram, literalmente, aos seus reféns uma chave para escapar.

A isto os hackers responderam:

Spasiba Symantec (Obrigado em russo). Esse bug foi corrigido, diz KnowBe4.

Atualmente, a única maneira de corrigir isso é certificar-se de que você tem um backup recente dos arquivos que realmente podem ser restaurados. Limpe e reconstrua a máquina do zero, e restaure os arquivos.

Este post no BleepingComputers faz uma excelente leitura se você quiser aprender mais sobre este Ransomware e combater a situação antecipadamente. Infelizmente, os métodos listados em seu ‘Índice’ funcionam apenas para 50% dos casos de infecção. Ainda assim, ele oferece uma boa chance de recuperar seus arquivos.

RECOMENDADO: Clique aqui para solucionar erros do Windows e otimizar o desempenho do sistema

Vitor é um fã entusiasta do Windows que gosta de resolver problemas do Windows 10 em particular e escrever sobre sistemas Microsoft normalmente.