Atualizado em January 2025: Pare de receber mensagens de erro que tornam seu sistema mais lento, utilizando nossa ferramenta de otimização. Faça o download agora neste link aqui.

- Faça o download e instale a ferramenta de reparo aqui..

- Deixe o software escanear seu computador.

- A ferramenta irá então reparar seu computador.

Criadores do Windows 10 As melhorias de segurança da Atualização de Criadores do Windows 10 incluem melhorias na Proteção Avançada contra Ameaças do Windows Defender. Esses aprimoramentos manteriam os usuários protegidos contra ameaças como Kovter e Dridex Trojans, diz a Microsoft. Explicitamente, o Windows Defender ATP pode detectar técnicas de injeção de código associadas a essas ameaças, como

Processo de escavação

e

Atom Bombardeamento

. Já utilizados por muitas outras ameaças, esses métodos permitem que o malware infecte os computadores e se envolva em várias atividades desprezíveis enquanto permanece oculto.

Tabela de Conteúdos

Vazamento de processo

Atualizado: janeiro 2025.

Recomendamos que você tente usar esta nova ferramenta. Ele corrige uma ampla gama de erros do computador, bem como proteger contra coisas como perda de arquivos, malware, falhas de hardware e otimiza o seu PC para o máximo desempenho. Ele corrigiu o nosso PC mais rápido do que fazer isso manualmente:

- Etapa 1: download da ferramenta do reparo & do optimizer do PC (Windows 10, 8, 7, XP, Vista - certificado ouro de Microsoft).

- Etapa 2: Clique em Iniciar Scan para encontrar problemas no registro do Windows que possam estar causando problemas no PC.

- Clique em Reparar tudo para corrigir todos os problemas

O processo de desovar uma nova instância de um processo legítimo e de o esvaziar é conhecido como o esvaziamento do processo. Esta é basicamente uma técnica de injeção de código na qual o código Legítimo é substituído pelo código do malware. Outras técnicas de injeção simplesmente adicionam um recurso malicioso ao processo legítimo, o oco resulta em um processo que parece legítimo, mas é principalmente malicioso.

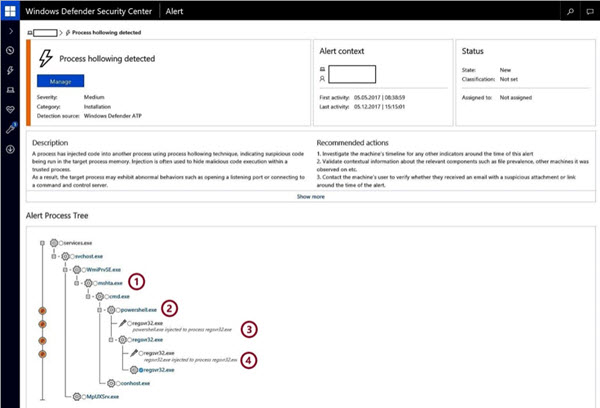

Processo de escavação usado por Kovter

A Microsoft aborda o esvaziamento de processos como um dos maiores problemas, ele é usado por Kovter e várias outras famílias de malware. Essa técnica tem sido usada por famílias de malware em ataques sem arquivos, onde o malware deixa pegadas insignificantes no disco e armazena e executa código apenas da memória do computador.

Kovter, uma família de Trojans de fraude de clique que foram muito recentemente observados para se associar com famílias de ransomware como Locky. No ano passado, em novembro do ano passado, Kovter foi considerado responsável por um pico maciço em novas variantes de malware.

O Kovter é entregue principalmente através de e-mails de phishing, ele esconde a maioria de seus componentes maliciosos através de chaves de registro. Em seguida, o Kovter usa aplicativos nativos para executar o código e executar a injeção. Ele consegue persistência adicionando atalhos (arquivos .lnk) à pasta de inicialização ou adicionando novas chaves ao registro.

Duas entradas de registro são adicionadas pelo malware para que seu arquivo componente seja aberto pelo programa legítimo mshta.exe. O componente extrai uma carga oculta de uma terceira chave de registro. Um script PowerShell é usado para executar um script adicional que injeta código shell em um processo de destino. O Kovter usa a escavação de processos para injetar código malicioso em processos legítimos por meio desse código shell.

Atom Bombardeamento

Atom Bombing é outra técnica de injecção de código que a Microsoft alega bloquear. Essa técnica depende do malware que armazena código malicioso dentro de tabelas de átomo. Essas tabelas são tabelas de memória compartilhada, onde todos os aplicativos armazenam as informações sobre strings, objetos e outros tipos de dados que exigem acesso diário. O Atom Bombing usa chamadas de procedimento assíncrono (APC) para recuperar o código e inseri-lo na memória do processo de destino.

Dridex, uma das primeiras a adoptar o bombardeamento atómico

Dridex é um trojan bancário que foi visto pela primeira vez em 2014 e tem sido um dos primeiros a adotar o bombardeio atômico.

Dridex é principalmente distribuído através de e-mails de spam, ele foi projetado principalmente para roubar credenciais bancárias e informações confidenciais. Ele também desativa os produtos de segurança e fornece aos atacantes acesso remoto aos computadores das vítimas. A ameaça permanece oculta e obstinada por evitar chamadas de API comuns associadas a técnicas de injeção de código.

Quando o Dridex é executado no computador da vítima, ele procura um processo de destino e garante que o user32.dll seja carregado por esse processo. Isso ocorre porque ele precisa da DLL para acessar as funções de tabela de átomo necessárias. Em seguida, o malware grava seu código shell na tabela de átomo global, além disso ele adiciona chamadas NtQueueApcThread para GlobalGetAtomNameW à fila APC da thread do processo de destino para forçá-lo a copiar o código malicioso na memória.

John Lundgren, a equipe de pesquisa do Windows Defender ATP, diz,

Kovter e Dridex são exemplos de famílias proeminentes de malware que evoluíram para evitar a detecção usando técnicas de injeção de código. Inevitavelmente, o esvaziamento de processos, o bombardeio atômico e outras técnicas avançadas serão usados por famílias de malware existentes e novas, ele acrescenta que o Windows Defender ATP também fornece cronogramas de eventos detalhados e outras informações contextuais que as equipes da SecOps podem usar para entender os ataques e responder rapidamente. A funcionalidade aprimorada do Windows Defender ATP permite isolar a máquina da vítima e proteger o resto da rede.

Microsoft é finalmente visto abordando questões de injeção de código, espero eventualmente ver a empresa adicionando esses desenvolvimentos para a versão gratuita do Windows Defender.

RECOMENDADO: Clique aqui para solucionar erros do Windows e otimizar o desempenho do sistema

Renan descreve-se como um fã apaixonado do Windows que adora resolver problemas do Windows mais do que qualquer outra coisa e escrever sobre tecnologias MS em geral.